การกำกับดูแลและเป้าหมายด้านความมั่นคงปลอดภัยสารสนเทศและไซเบอร์

ความท้าทายและความมุ่งมั่น

ในยุคที่เทคโนโลยีสารสนเทศก้าวหน้าอย่างรวดเร็วและมีบทบาทสำคัญต่อการดำเนินธุรกิจทั่วโลก ความเสี่ยงจากภัยคุกคามทางไซเบอร์จึงกลายเป็นประเด็นที่ทุกองค์กรต้องให้ความสำคัญ บริษัทฯ ตระหนักถึงความสำคัญของการปกป้องข้อมูลและระบบเทคโนโลยี ไม่ว่าจะเป็นภัยคุกคามจากภายนอก หรือการรั่วไหลของข้อมูลภายใน ซึ่งอาจส่งผลกระทบต่อการดำเนินงาน รวมถึงความปลอดภัยของข้อมูลพนักงาน ลูกค้า และคู่ค้า

เพื่อรับมือกับความเสี่ยงเหล่านี้ บริษัทฯ ได้เสริมสร้างโครงสร้างการกำกับดูแลระบบสารสนเทศให้แข็งแกร่งมากขึ้น ปฏิบัติตามกฎหมายคุ้มครองข้อมูลส่วนบุคคลอย่างเคร่งครัด พร้อมทั้งจัดการอบรมพนักงานอย่างต่อเนื่อง เพื่อเพิ่มพูนความรู้ ความเข้าใจ และสร้างความตระหนักในด้านความปลอดภัยทางไซเบอร์อย่างครบถ้วนและมีประสิทธิภาพ

ผู้มีส่วนได้เสียหลัก

พนักงาน

ลูกค้า

ภาครัฐ

คู่ค้า และคู่ค้าทางธุรกิจ

สำหรับการมีส่วนร่วมของผู้มีส่วนได้เสียเพิ่มเติม: Stakeholder Engagement

เป้าหมายการดำเนินงาน

ผลการดำเนินการที่สำคัญปี 2568

แนวทางการบริหารจัดการ

บริษัทฯ ได้จัดทำนโยบายความมั่นคงปลอดภัยด้านเทคโนโลยีสารสนเทศขึ้น เพื่อเป็นกรอบแนวทางในการพัฒนาระบบบริหารจัดการความปลอดภัยสารสนเทศอย่างเป็นระบบ โดยอิงตามมาตรฐานสากล เช่น ISO/IEC 27001 สำหรับการจัดการความมั่นคงปลอดภัยสารสนเทศ และแนวทางปฏิบัติจาก COBIT (Control Objectives for Information and Related Technologies ในการควบคุมและบริหารความเสี่ยงด้านเทคโนโลยีสารสนเทศ

นโยบายดังกล่าวยังครอบคลุมขั้นตอนการใช้งานระบบสารสนเทศผ่านกระบวนการปฏิบัติงาน (Procedure) ที่ชัดเจน เพื่อเพิ่มประสิทธิภาพในการบริหารความมั่นคงปลอดภัยทางไซเบอร์ ป้องกันเหตุการณ์ที่ไม่พึงประสงค์ และลดความเสี่ยงรวมถึงผลกระทบที่อาจส่งผลต่อองค์กรอย่างมีประสิทธิภาพ

บริษัทฯ ได้จัดตั้งโครงสร้างการกำกับดูแลความมั่นคงปลอดภัยสารสนเทศและไซเบอร์ ซึ่งถือเป็นกลไกสำคัญในการสร้างความมั่นคงปลอดภัยของข้อมูลและการป้องกันภัยคุกคามทางไซเบอร์ โดยโครงสร้างนี้แบ่งออกเป็น 3 ระดับหลัก ได้แก่ ระดับคณะกรรมการบริหาร ระดับผู้บริหาร และระดับคณะทำงาน ซึ่งแต่ละระดับมีบทบาทและหน้าที่เฉพาะในการดูแล ตรวจสอบ และบริหารจัดการความเสี่ยงด้านความมั่นคงปลอดภัยสารสนเทศอย่างเป็นระบบและมีประสิทธิภาพ

| ระดับการกำกับดูแล | หน้าที่ความรับผิดชอบ |

|---|---|

| คณะกรรมการตรวจสอบ |

|

| คณะกรรมการกำกับนโยบายด้านดิจิทัลและเทคโนโลยีสารสนเทศ กลุ่มบริษัทฯ |

|

| คณะกรรมการบริหารจัดการ ความมั่นคงและความปลอดภัย สารสนเทศ |

|

| คณะกรรมการบริหารจัดการ |

|

| ผู้บริหารความมั่นคงปลอดภัยสารสนเทศระดับสูง |

|

| ระดับผู้บริหาร |

|

| ระดับปฏิบัติการ |

|

การตรวจสอบโครงสร้างพื้นฐานไอทีและ/หรือระบบการจัดการความปลอดภัยสารสนเทศโดยอิสระจากภายนอก (Independent External Audit of the IT Infrastructure and/or information security management system inspections)

บริษัทฯ ร่วมมือกับ GC ในการดำเนินการประเมินตามมาตรฐาน ISO/IEC 27001:2013 เพื่อรับรองว่าระบบการจัดการความปลอดภัยสารสนเทศ (ISMS) ของบริษัทฯ ทำงานได้อย่างมีประสิทธิภาพและสอดคล้องกับมาตรฐานสากล ขอบเขตของการตรวจสอบภายนอกครอบคลุมถึงโครงสร้างพื้นฐานแบบบริการ (Infrastructure as a Service), โครงสร้างพื้นฐานแบบบริการบนคลาวด์ (Infrastructure as a Service on Cloud), การจัดการโซนเกตเวย์อินเทอร์เน็ต (Internet Gateway Zone Management) รวมถึงการบริหารจัดการแอปพลิเคชัน (Application Management) ซึ่งมีบทบาทสำคัญในการสนับสนุนกระบวนการสรรหาบุคลากรจากภายนอก

การจัดการความปลอดภัยสารสนเทศและไซเบอร์ (Information and Cyber Security Management Program)

บริษัทฯ ได้ดำเนินมาตรการเพื่อยกระดับความปลอดภัยสารสนเทศและความมั่นคงปลอดภัยไซเบอร์ ผ่านการพัฒนาแผนการตรวจสอบความปลอดภัยและการพัฒนาเทคโนโลยีความมั่นคงปลอดภัยสารสนเทศอย่างต่อเนื่อง เพื่อให้ก้าวทันภัยคุกคามทางไซเบอร์ที่เปลี่ยนแปลงไป ได้จัดทำแผนปฏิบัติการด้านไอที 5 ปี ครอบคลุมระยะเวลาตั้งแต่ปี พ.ศ. 2566 ถึง พ.ศ. 2570 โดยกำหนดให้ความมั่นคงปลอดภัยไซเบอร์เป็นประเด็นสำคัญที่มุ่งเน้น พร้อมกำหนดแนวทางปฏิบัติที่ชัดเจน

วัตถุประสงค์สำคัญของแผนนี้ คือการรับประกันว่าโปรแกรมด้านความมั่นคงปลอดภัยไซเบอร์จะได้รับการปรับปรุงและบำรุงรักษาอย่างสม่ำเสมอ ตามมาตรฐานสากลและแนวปฏิบัติที่ดีที่สุด เพื่อให้การดำเนินธุรกิจของบริษัทฯ เป็นไปอย่างปลอดภัยและมีประสิทธิภาพสูงสุด โดยประกอบด้วยกิจกรรมดังต่อไปนี้:

- การประเมินกระบวนการและโครงสร้างพื้นฐาน

- การปรับปรุงระบบเพื่อปิดช่องโหว่ การสแกนการประเมินความเสี่ยง

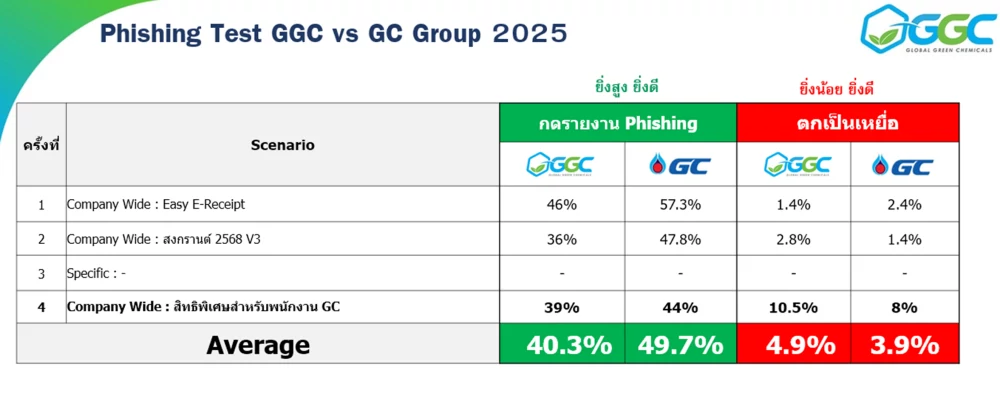

- การทดสอบ Phishing และโปรแกรมที่ออกแบบเฉพาะสำหรับฟังก์ชันเฉพาะ

- การกำกับดูแลข้อมูลสำหรับบริษัทฯ (การปกป้องข้อมูล การจำแนกประเภทข้อมูล)

กระบวนการและโครงสร้างพื้นฐานของสารสนเทศและไซเบอร์ (Process and Infrastructure)

บริษัทฯ ได้จัดตั้งระบบบริหารความมั่นคงปลอดภัยสารสนเทศตามมาตรฐานสากล และนำแนวปฏิบัติด้านความปลอดภัยของสินทรัพย์ที่สอดคล้องกับความมั่นคงปลอดภัยไซเบอร์มาใช้ โดยมีการตรวจสอบและสอบทานระบบโครงสร้างพื้นฐานสารสนเทศและไซเบอร์โดยหน่วยงานภายนอกอย่างสม่ำเสมอทุกปี ซึ่งจากการตรวจสอบในปีที่ผ่านมา พบว่ากระบวนการและโครงสร้างพื้นฐานเป็นไปตามมาตรฐานสากลอย่างครบถ้วนและไม่พบปัญหาหรือข้อบกพร่องใดๆ

ในฐานะบริษัทในเครือของ GC บริษัทฯ ได้นำขั้นตอนการฝึกซ้อมรับมือภัยคุกคามทางไซเบอร์ (Cyber Drill Procedure) ของ GC มาใช้เป็นแนวทางปฏิบัติหลักสำหรับบุคลากรฝ่ายไอทีทุกคน เพื่อให้มั่นใจว่าการตอบสนองต่อเหตุการณ์ที่อาจกระทบระบบไอทีหรือความมั่นคงปลอดภัยไซเบอร์เป็นไปอย่างมีประสิทธิภาพและปลอดภัย พร้อมทั้งลดความเสียหายที่อาจเกิดขึ้น โดยมีการจัดฝึกซ้อมรับมือภัยคุกคามทางไซเบอร์อย่างน้อยปีละ 2 ครั้ง คือในช่วงเดือนมกราคม-มิถุนายน และกรกฎาคม-ธันวาคม

นอกจากนี้ บริษัทฯ ยังได้จัดทำแผนกู้คืนภัยพิบัติด้านความปลอดภัยไอทีและความมั่นคงปลอดภัยไซเบอร์ (Disaster Recovery Plan) ซึ่งระบุขั้นตอนปฏิบัติเมื่อเกิดภัยพิบัติที่ส่งผลกระทบต่อศูนย์ข้อมูลหลัก โดยมีเป้าหมายเพื่อลดความเสียหายและการหยุดชะงักขององค์กร แผนดังกล่าวมีรายละเอียดขั้นตอนการทำงานสำหรับบุคลากรไอที รวมถึงระยะเวลาที่คาดว่าจะกู้คืนข้อมูลประเภทต่าง ๆ และขั้นตอนการกลับมาดำเนินธุรกิจตามปกติอย่างรวดเร็ว บริษัทฯ ยังดำเนินการฝึกซ้อมและทดสอบแผนกู้คืนภัยพิบัติอย่างน้อยปีละ 2 ครั้งในช่วงเวลาเดียวกับการฝึกซ้อมภัยคุกคามไซเบอร์ เพื่อเสริมสร้างความพร้อมและประสิทธิภาพในการรับมือเหตุการณ์ฉุกเฉินต่าง ๆ อย่างต่อเนื่อง

การประเมินช่องโหว่ (Vulnerability Assessment)

บริษัทฯ ดำเนินการตรวจสอบและวิเคราะห์ช่องโหว่จากผู้เชี่ยวชาญภายนอกอย่างน้อยปีละสองครั้ง เพื่อประเมินความเสี่ยงและหาช่องทางปรับปรุงระบบอย่างต่อเนื่อง นอกจากนี้ บริษัทได้นำแผนความต่อเนื่องทางธุรกิจมาใช้เพื่อรองรับการดำเนินงานในสถานการณ์ฉุกเฉิน ในปี 2568 บริษัทฯ ได้จัดการฝึกซ้อมแผนรับมือเหตุการณ์ทางไซเบอร์ประจำปี (Cyber Incident Response Tabletop Exercise) ซึ่งมีจุดมุ่งหมายเพื่อทดสอบความมั่นคงและประสิทธิภาพของระบบความปลอดภัยข้อมูลและเทคโนโลยีสารสนเทศ โดยจำลองสถานการณ์ที่มีการโจมตีทางไซเบอร์จากผู้บุกรุกภายนอกที่พยายามเจาะระบบความปลอดภัยไอทีของบริษัทฯ เพื่อเข้าถึงและรวบรวมข้อมูลสำคัญจนเกิดความเสี่ยงต่อการรั่วไหลของข้อมูล การประเมินช่องโหว่ (Vulnerability Assessment: VA) แต่ละครั้งจะครอบคลุมประเด็นสำคัญต่าง ๆ ที่ต้องตรวจสอบอย่างละเอียดเพื่อให้มั่นใจในความปลอดภัยของระบบ

- Clickjacking

- คุกกี้ไม่ได้ทำเครื่องหมายเป็น HTTP เท่านั้น

- คุกกี้ที่มีคุณสมบัติขาดหายไป ไม่สอดคล้อง หรือขัดแย้งกัน

- ข้อความแสดงข้อผิดพลาดในการเขียนโปรแกรม

- การเปิดเผยเวอร์ชัน

- การกำหนดค่านโยบายความปลอดภัยของเนื้อหาไม่ถูกต้อง

- ส่วนหัวของนโยบายสิทธิ์การใช้งานไม่ได้ถูกนำไปใช้งาน

อีกทั้ง บริษัทฯ ยังทำการตรวจสอบช่องโหว่ของระบบคอมพิวเตอร์ทั้งภายในและภายนอกทุก ๆ 6 เดือน เพื่อเตรียมแผนการป้องกันและแก้ไขจากภัยคุกคาม โดยบริษัทฯ ได้แบ่งระดับความรุนแรง (Vulnerability Severity Levels) ออกเป็น 3 ระดับ ได้แก่ ความรุนแรงระดับสูง (High) คามรุนแรงระดับกลาง (Medium) ความรุนแรงระดับต่ำ (Low)

การสร้างความพร้อมด้านความมั่นคงปลอดภัยสารสนเทศและไซเบอร์ (Information Security and Cybersecurity Awareness)

บริษัทฯ ได้เสริมสร้างความตระหนักรู้และเพิ่มความพร้อมด้านความปลอดภัยทางไซเบอร์ให้กับพนักงานทุกระดับ โดยจัดให้มีการเรียนรู้ผ่านสื่อออนไลน์ (E-Learning) ในหัวข้อ Cyber Security Online พร้อมทั้งมีการประเมินความรู้ความเข้าใจของพนักงานด้วยการทำแบบทดสอบท้ายบทเรียน เพื่อให้พนักงานสามารถนำความรู้ที่ได้รับไปประยุกต์ใช้ในงานได้อย่างมีประสิทธิภาพ

Training & Boost-Up Program

โครงการ Training & Boost-Up Program เป็นการอบรมผ่านแพลตฟอร์มออนไลน์ที่ออกแบบให้สอดคล้องกับบทบาทและหน้าที่ของพนักงานแต่ละคน รวมถึงขยายขอบเขตการอบรมไปยังคู่ค้าของบริษัทด้วย โดยการอบรมจะมีตัวชี้วัดประเมินผล หากผลประเมินต่ำกว่าเกณฑ์ที่กำหนด จะมีการจัดอบรมเพิ่มเติมเพื่อเสริมความเข้าใจและความพร้อมด้านความปลอดภัยทางไซเบอร์

ในปี 2568 มีการจัดทำ Phishing Test เพื่อประเมินการรับรู้และการตอบสนองของพนักงานต่อภัยคุกคามทางอีเมล หากพนักงานไม่สามารถระบุและรายงานอีเมล Phishing ได้ จะต้องเข้ารับการอบรมเพิ่มเติม เพื่อเพิ่มทักษะในการรับมือกับความเสี่ยงด้านความมั่นคงปลอดภัยสารสนเทศ

ผลลัพธ์และประโยชน์ที่ได้รับ

- พนักงานมีความพร้อมและตื่นตัวต่อภัยคุกคามทางไซเบอร์มากขึ้น

- ระบบความปลอดภัยขององค์กรมีความยืดหยุ่นและตอบสนองต่อความเสี่ยงได้ดีขึ้น

- ลดความเสียหายที่อาจเกิดจากการโจมตีทางไซเบอร์ในระยะยาว

Power BI Workshops

ในปี 2568 บริษัทฯ ได้จัดการอบรมการใช้ Power BI สำหรับพนักงานในกลุ่ม GC Group กว่า 2 ครั้งในเดือนสิงหาคม และเดือนกันยายน โดยมุ่งเน้นให้ผู้เข้าร่วมเข้าใจการเชื่อมต่อข้อมูล การสร้างแดชบอร์ดแบบโต้ตอบ และการออกแบบ Visualization ที่ช่วยสื่อสารข้อมูลเชิงธุรกิจอย่างมีประสิทธิภาพ ผ่านการเรียนรู้และลงมือปฏิบัติจริงตลอดทั้งวัน รวมถึงมีการอบรมต่อเนื่องในโครงการ Next-Level Insights with Power BI เพื่อยกระดับทักษะ Power BI ของพนักงานสู่ระดับกลาง เน้นการใช้ Power Query DAX ขั้นสูง, และเทคนิคการออกแบบรายงานเชิงโต้ตอบ พร้อมแนวทางเผยแพร่รายงานผ่าน Power BI Service

ผลลัพธ์และประโยชน์ที่ได้รับ

- ผู้เข้าร่วมสามารถสร้างและออกแบบแดชบอร์ด Power BI ได้ด้วยตนเอง

- เข้าใจหลักการ DAX และ Data Modelling เพื่อวิเคราะห์ข้อมูลเชิงลึก

- เสริมสร้างเครือข่ายการเรียนรู้และแลกเปลี่ยนประสบการณ์ด้าน Data Analytics

GGC AI Jump Start

โครงการ GGC AI Jump Start จัดขึ้นเมื่อวันที่ 13 มิถุนายน 2025 ผ่านระบบ Microsoft Teams โดยมีวัตถุประสงค์เพื่อส่งเสริมและเร่งการนำเทคโนโลยี Artificial Intelligence (AI) มาใช้ภายในองค์กร อย่างเป็นรูปธรรม ภายใต้กรอบแนวคิด AI Adoption Framework ซึ่งครอบคลุม 3 ด้าน ได้แก่

ภายในกิจกรรมมีการบรรยายเชิงลึกและสาธิตการใช้งาน Generative AI และ Microsoft Copilot พร้อมนำเสนอแนวทางการบริหารจัดการใบอนุญาต (License Management) และกรณีศึกษาการประยุกต์ใช้ AI ในกระบวนการทำงานจริง

ผลลัพธ์และประโยชน์ที่ได้รับ

- พนักงานและหน่วยงานที่เกี่ยวข้อง จำนวนกว่า 80 คน

- เสริมสร้างความรู้ความเข้าใจเกี่ยวกับการนำ AI มาใช้ภายในองค์กรอย่างมีระบบและปลอดภัย

- ผู้เข้าร่วมสามารถมองเห็นแนวทางการประยุกต์ใช้ Generative AI และ Copilot เพื่อเพิ่มประสิทธิภาพการทำงาน

Data Storytelling Workshop

การฝึกอบรม Data Storytelling Workshop จัดขึ้นโดยมีวัตถุประสงค์เพื่อเสริมสร้างและพัฒนาทักษะการนำเสนอข้อมูลเชิงธุรกิจในรูปแบบ “Data Storytelling” ให้แก่พนักงานในเครือ GC Group เพื่อเพิ่มขีดความสามารถในการสื่อสารเชิงข้อมูลอย่างมีประสิทธิภาพ ผู้เข้าร่วมได้รับการถ่ายทอดองค์ความรู้ด้านการวิเคราะห์และตีความข้อมูลตามกรอบแนวคิด Problem–Reason–Action Framework การออกแบบแดชบอร์ดที่สามารถถ่ายทอดสาระสำคัญของข้อมูลได้อย่างชัดเจน และการปรับรูปแบบการนำเสนอให้เหมาะสมกับกลุ่มผู้มีส่วนได้ส่วนเสีย อันนำไปสู่การสร้างคุณค่าทางธุรกิจและผลกระทบเชิงกลยุทธ์ต่อองค์กร

ผลลัพธ์และประโยชน์ที่ได้รับ

- ผู้เข้าร่วมสามารถแปลงข้อมูลเชิงเทคนิคให้เป็นเรื่องราวที่เข้าใจง่ายและมีผลต่อการตัดสินใจทางธุรกิจ

- เสริมทักษะด้าน Visual Communication และ Dashboard Design เพื่อการนำเสนอข้อมูลที่มีประสิทธิภาพ

- สนับสนุนการพัฒนาแนวคิดเชิงกลยุทธ์และนวัตกรรมผ่านการใช้ข้อมูล

IT/OT Convergent

โครงการ IT/OT Convergent มีวัตถุประสงค์เพื่อบูรณาการระบบเทคโนโลยีสารสนเทศ (Information Technology: IT) และระบบเทคโนโลยีการปฏิบัติงาน (Operational Technology: OT) ให้สามารถทำงานร่วมกันได้อย่างมีประสิทธิภาพ เพื่อเพิ่มความคล่องตัวในการดำเนินงาน ยกระดับคุณภาพการตัดสินใจด้วยข้อมูลแบบทันถ่วงที ลดต้นทุนผ่านการเพิ่มประสิทธิภาพและลดเวลาหยุดชะงักของระบบ เสริมสร้างความมั่นคงปลอดภัยด้วยแนวทางการบริหารจัดการแบบรวมศูนย์ และเปิดโอกาสให้องค์กรสามารถนำนวัตกรรมและเทคโนโลยีใหม่ ๆ มาใช้ได้อย่างมีประสิทธิผล โดยแผนดำเนินงานแบ่งออกเป็นหลายระยะ ได้แก่ การวางแผนและประเมินระบบในช่วงเดือนที่ 1–2 (รวมถึงการประเมิน Cisco Security และ Palo Alto Network) การออกแบบสถาปัตยกรรมระบบและวางแผนมาตรการความปลอดภัยในช่วงเดือนที่ 3–4 (โดยอ้างอิงแนวทางจาก Gartner และ Purdue Model) และตามด้วยการนำร่องใช้งาน ปรับใช้ระบบในวงกว้าง การฝึกอบรมบุคลากร การติดตามตรวจสอบอย่างต่อเนื่อง การรวบรวมข้อเสนอแนะ และการปรับปรุงเพื่อขยายผลในระยะยาว

ทั้งนี้ โครงการยังได้กำหนดมาตรการควบคุมความปลอดภัย OT แบบ Quick Win 4 ด้าน ได้แก่

- การสร้างวัฒนธรรมด้านความปลอดภัยไซเบอร์ ผ่านการกำหนดนโยบายด้านความปลอดภัย OT (OT Security Policy)

- การประเมินความปลอดภัยทางไซเบอร์ของระบบ OT (OT Cyber Assessment)

- การทดลองใช้เซนเซอร์ตรวจจับการสั่นสะเทือน (Smart Vibration PoC) เพื่อตรวจจับความผิดปกติของอุปกรณ์เชิงป้องกัน และ

- การพิจารณาโครงการ SAM GUARD PoC สำหรับตรวจสอบและติดตามความผิดปกติในระบบ ICS/SCADA เพื่อยกระดับความสามารถในการป้องกันและตอบสนองต่อภัยคุกคามทางไซเบอร์ได้อย่างรัดกุมและมีประสิทธิภาพ รองรับการเปลี่ยนผ่านสู่ระบบดิจิทัลอย่างมั่นคงและยั่งยืนในอนาคต

ผลลัพธ์และประโยชน์ที่ได้รับ

- เพิ่มประสิทธิภาพการดำเนินงานและลดเวลาหยุดชะงัก

- เสริมความปลอดภัยระบบ OT ตามมาตรฐานสากล

- รองรับนวัตกรรมและการเปลี่ยนผ่านสู่ดิจิทัล

Supplier risk explorer

Supplier Risk Explorer เป็นเครื่องมือบริหารความเสี่ยงเชิงกลยุทธ์ภายในกลุ่ม GC/GGC ที่ใช้ในการติดตาม ป้องกัน และลดความเสี่ยงจากคู่ค้าอย่างเป็นระบบ โดยมีการตรวจสอบตัวชี้วัดความเสี่ยงและการปฏิบัติตามข้อกำหนดอย่างต่อเนื่อง รวมถึงการบล็อกอีเมล/โดเมนที่มีความเสี่ยงสูง เพื่อยกระดับความปลอดภัยด้านการสื่อสาร และมีการเทียบเคียงสถานะความเสี่ยงกับกลุ่ม PTT/GC เพื่อยึดแนวปฏิบัติที่ดีที่สุด

ในส่วนของ การสำรวจความมั่นคงปลอดภัยไซเบอร์ประจำปี 2568 ตลาดหลักทรัพย์แห่งประเทศไทยประกาศเลื่อนการสำรวจอย่างเป็นทางการ เพื่อให้บริษัทจดทะเบียนมีเวลานำข้อเสนอแนะจากปี 2567 ไปดำเนินการอย่างรอบด้าน โดยหากจะมีการสำรวจอีกครั้งในปี 2569 จะมีประกาศแจ้งให้ทราบล่วงหน้า การสำรวจดังกล่าวเป็นส่วนหนึ่งของโครงการเสริมสร้างความมั่นคงปลอดภัยไซเบอร์ ซึ่งรวมถึงการนำกรอบ NIST มาใช้ การเข้าร่วมโครงการของกลุ่ม ปตท. และการรณรงค์สร้างความตระหนักรู้ด้านฟิชชิ่งภายในองค์กร.

ผลลัพธ์และประโยชน์ที่ได้รับ

- ลดความเสี่ยงจากคู่ค้าผ่านการติดตามและวิเคราะห์เชิงรุก

- ยกระดับความปลอดภัยด้านไซเบอร์และการสื่อสารในองค์กร

- สอดคล้องกับแนวปฏิบัติของกลุ่ม PTT/GC เพื่อเพิ่มความยืดหยุ่นและความมั่นคงของระบบ

กระบวนการรายงานพฤติกรรม หรือเหตุการณ์ที่บ่งชี้ถึงการโจมตีทางไซเบอร์ และเหตุการ์ที่ข้อมูลรั่วไหล

บริษัทฯ ได้กำหนดแนวทางการรายงานเหตุการณ์ ช่องโหว่ หรือกิจกรรมที่น่าสงสัย รวมถึงการแจ้งเตือนเกี่ยวกับอีเมลฟิชชิง (Phishing Email) โดยกระบวนการรายงานจะเริ่มต้นทันทีเมื่อผู้ใช้หรือพนักงานพบเห็นเหตุการณ์ดังกล่าว และการตอบสนองต่อเหตุการณ์เหล่านี้จะดำเนินไปตามขั้นตอนที่กำหนดไว้ด้านล่าง

รายงานพนักงานเกี่ยวกับ phishing email

- ผู้ใช้พบ phishing email และรายงานไปยังฝ่ายบริการ

ทีม SOC ตรวจสอบเหตุการณ์

- Service Desk ส่งต่อรายงานไปยังทีม SOC

- ทีม SOC พิจารณาระดับความรุนแรง: ความรุนแรงต่ำ และ ความรุนแรงสูง (ส่งต่อไปยังผู้จัดการ SOC และทีมรักษาความปลอดภัย TF-IT)

ทีม SOC ประสานงานการบรรเทาผลกระทบ

- ทีม SOC จัดทำแผนบรรเทาผลกระทบ

- ผู้จัดการ SOC แจ้งทีมสื่อสารว่าเกิดกิจกรรม Phishing

ผลลัพธ์การตรวจสอบความปลอดภัย TF-IT

- หลังจากการลดผลกระทบเสร็จสิ้น TF-IT จะประเมินผลลัพธ์และยืนยันความเสถียรของระบบ

รายงานสรุปขั้นสุดท้ายของ SOC + TF-IT

- เมื่อสถานการณ์กลับสู่ภาวะปกติ ทีมรักษาความปลอดภัย SOC และ TF-IT จะจัดทำรายงาน

- ทีมสื่อสารแจ้งองค์กรว่าปัญหาได้รับการแก้ไขแล้ว

ในปี 2568 มีพนักงานจำนวน 277 คนเข้าร่วมการทดสอบ โดยพบว่ามีพนักงานกดรายงาน Phishing ได้ถูกต้องจำนวน 107 คน คิดเป็นร้อยละ 40.3 ของผู้เข้าร่วมทั้งหมด มีพนักงานที่ตกเป็นเหยื่อของอีเมลฟิชชิง หรือคิดเป็น 4.9% ของพนักงานทั้งหมด